最近你的电脑是不是有点儿“发烧”了?别误会,可不是因为它夏天到了,而是可能被一种叫做“加密货币挖掘恶意软件”的家伙盯上了。这种小东西就像电脑里的“小偷”,悄无声息地占用你的计算资源,偷偷帮你挖比特币。别小看它,这可是个隐蔽的“大盗”哦!

恶意软件的“变身术”

你知道吗,这些恶意软件其实都有“变身术”。它们会把自己伪装成看起来很正常的软件,比如你常用的Microsoft Office。更可怕的是,它们还会通过一些知名的网站,比如SourceForge,来传播。想象你下载了一个看起来很正常的Office插件,结果电脑就开始疯狂地“工作”起来,你却毫无察觉。

Docker,新宠儿?

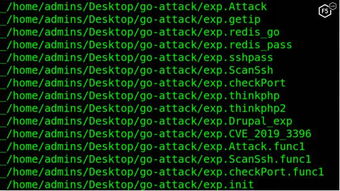

最近,这些恶意软件还盯上了Docker。Docker是个容器化平台,可以让开发者更方便地部署应用。但是,如果管理不当,它也可能成为恶意软件的温床。研究人员发现,一些恶意软件会伪装成Docker镜像,然后悄悄地潜入你的系统。

混淆技术,让人防不胜防

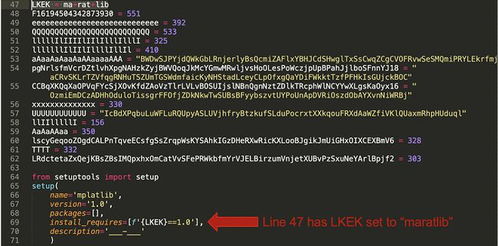

这些恶意软件最让人头疼的地方,就是它们的混淆技术。它们会通过复杂的算法,把自己伪装得无懈可击。比如,一个恶意软件会通过63次解码循环,才能露出真正的面目。这就像是在玩捉迷藏,你根本找不到它的踪迹。

如何防范?

那么,我们该如何防范这些恶意软件呢?首先,别轻易下载来历不明的软件。其次,定期更新你的操作系统和软件,以修补安全漏洞。再者,安装杀毒软件,并保持其更新。对于Docker,要确保你的服务配置得当,不要暴露在公网上。

加密货币挖掘恶意软件是个不容忽视的威胁。我们要提高警惕,加强防范,保护好自己的电脑。毕竟,谁也不想自己的电脑变成一台“挖矿机”吧?让我们一起,守护我们的数字世界!